セキュリティの重要性

Nordicセミコンダクターは低消費電力無線通信ソリューションのリーディング プロバイダーです。Nordicは、すべての製品シリーズで幅広いセキュリティ機能を提供しています。また、大手セキュリティ プロバイダーと提携し、お客様に完全なエンドツーエンドのセキュリティ ソリューションを提供しています。

IoTと無線接続においてセキュリティの重要性が高まっているのにはいくつかの理由があります。このようなリスクを考えると、設計プロセスの早い段階でセキュリティ要件に優先順位を付け、定義することが重要です。Nordicは、IoTデバイスに必要なセキュリティ レベルの実装を確実にする、セキュリティ イネーブラーを提供します。

セキュアな製品を容易に作る

業界各社は、合理化されたベスト プラクティス、フレームワーク、認証を作りあげるために協力しています。Nordicは、PSA Certified™と連携し、セキュリティに対して標準化されたアプローチを提供することで、お客様ごとに異なるセキュリティの実装を支援します。シンプルなステップを以下にいくつか紹介し、成功への道しるべを示します:

分析 - 脅威モデルとセキュリティの分析

最も効果的なセキュリティ対策を見つけるには、製品で保護すべき重要な資産と、それを侵害しかねない脅威を理解することが必要です。

設計 - ハードウェアとファームウェアの仕様

分析の結論が出たら、それを技術仕様に落とし込むことが必要です。

実装 - ファームウェア ソースコード

ハードウェアのルート・オブ・トラストへのインターフェイスとなる高レベルAPIに基づいて、必要な機能をファームウェアに実装することが必要です。

認証 - 第三者によるテスト

すべての要件が満たされていることを確認し、製品の信頼性を確立するための最終ステップは、第三者機関によるデバイスのセキュリティ評価です。

セキュリティの目標と目的

Nordicでは、セキュリティに関して明確な目標を掲げています。以下の条件を満たし、誰もがセキュアな製品を設計し、導入できるようにすることです:

- 最初から正しい選択をすること

- 脅威について、そしてセキュリティの価値を理解すること

- 一般的な脅威から重要な資産を守ること

IoT製品のセキュリティは、すべての製品が満たすべきいくつかのシンプルな目的に分けることができます。

-

セキュアブートとセキュア アップデート (ロールバック防止機能付き

権限を与えられたソフトウェアのみがデバイス上で実行および更新されるように、セキュリティは起動時に始まります。修正済みのセキュリティ問題が露呈しないよう、ソフトウェアの旧バージョンが再インストールされることは防止する必要があります。

-

セキュア環境と非セキュア環境の分離

デバイス全体が侵害されるのを避けるため、信頼されているサービスと信頼されていないサービスを分離することが必要です。信頼されていないサービスと信頼されているサービスのやり取りは、APIを経由して行うべきです。これにより、重要なデータおよびリソースの機密性を保ちながら機能を実現できます。

-

セキュア ストレージ

機密性と完全性を確保するため、重要な資産を各デバイスに一意に結合させ、いかなる侵入からも保護することが必要です。

-

証明と一意の識別

信頼されている相互作用を確立できるように、すべてのデバイスは一意に識別可能かつアテステーションが可能であることが必要です。詳細はnRF Cloudセキュリティ サービスをご覧ください。

-

セキュリティ ライフサイクル

組み立てから廃棄まで、製品ライフサイクルの全段階を通してデバイスのセキュリティを定義することが必要です。nRF Cloudセキュリティサービスを利用すると、ライフサイクルの一部の段階をシンプルにできます。

-

暗号サービス

セキュアな製品は、信頼されている一連の暗号サービスを基にしており、必要な全セキュリティ機能の実装を可能にします。

製品のセキュリティ機能

製品に堅牢なセキュリティを実装するには、ハードウェアとソフトウェアの組み合わせが必要です。Nordicはセキュアなプラットフォームと必要なイネーブラーを全て提供し、お客様にとってこのプロセスが容易となるようにしています。

|

特長

|

nRF52840

|

nRF5340

|

nRF9160

|

|

真性乱数生成器(TRNG)

セキュアな暗号は、秘密かつ予測不可能な乱数に依存します。

|

Yes

|

Yes

|

Yes

|

|

暗号アクセラレータ

対称および非対称暗号化およびハッシュ演算のハードウェア アクセラレータ。

|

CryptoCell 310

|

CryptoCell 312

|

CryptoCell 310

|

|

セキュア ストレージ

ハードウェアによる保存データの保護。

|

Yes

|

Yes

|

Yes

|

|

セキュア キーユース

ハードウェアによる実行時の鍵の素材の保護。

|

Yes

|

Yes

|

Yes

|

|

セキュアブート

イミュータブル ブート パーティションは、ロールバック防止機能により、アプリケーションの真正性を検証します。

|

Yes

|

Yes

|

Yes

|

|

セキュア アップデート

ファームウェア アップデートの真正性と完全性を検証します。

|

Yes

|

Yes

|

Yes

|

|

セキュア アテステーション

デバイスの身元を証明することで、外部との信頼できる相互作用を確立します。

|

-

|

Yes

|

Yes

|

|

分離

信頼されているサービスと信頼されていないサービスを分離することによるセキュリティです。データ、コード、周辺モジュールを保護します。

|

-

|

Yes

|

Yes

|

|

全消去に対する保護

外部トリガによる全削除操作の防止

|

-

|

Yes

|

Yes

|

|

PSA認証レベル

|

Level 1

|

Level 2

|

Level 2

|

真性乱数生成器(TRNG)

乱数は暗号と鍵生成の中心です

真性乱数を生成するのは複雑なプロセスであり、その生成に偏りがあれば、ハッカーは鍵の取得をより迅速かつ容易にするために悪用できます。あらかじめ設定されたアルゴリズムから乱数を生成する疑似乱数生成器(PRNG)は、特にこの脆弱性の影響を受けやすいといえます。しかし、Nordicのデバイスは真性乱数生成を採用し、NIST 800-90B、AIS-31、FIPS 140-2規格に準拠しています。

暗号アクセラレータ

対称および非対称暗号化およびハッシュ演算のハードウェア アクセラレータ

セキュアデバイスの構成要素は、ハードウェア アクセラレータを使った暗号操作のための、信頼できるサービスの基本セットで構成されるべきです。

セキュア ストレージ

ハードウェアによる保存データの保護

信頼されているサービスやデバイスの外部で個人データがコピーされたり公開されたりするのを防ぐには、データとデバイスをセキュアにリンクする必要があります。個人データの機密性と正確性は通常、鍵を使うことで確保できます。その鍵を、デバイスおよびサービスにも接続する必要があります。

セキュア キーユース

ハードウェアによる実行時の鍵の素材の保護

暗号プリミティブは、秘密鍵が保護されセキュアである場合にのみ、機密性、完全性、真正性を提供できます。鍵の値が漏洩してしまうと、暗号プリミティブはセキュリティを保証できません。

セキュアブート

イミュータブル ブート パーティションは、ロールバック防止機能により、アプリケーションの真正性を検証します

許可されたソフトウェアだけがデバイス上で実行されるようにするには、セキュアなブートおよびロードプロセスが必要です。不正なコードでブートしようとする試みは、検出して阻止する必要があります。ただし、デバイスに脅威を与えないソフトウェアについては例外とすることができます。

旧バージョンのソフトウェアが復活できないようにすることは極めて重要です。これは、ロールバックを防止することで実現できます。しかし、リストア時にはロールバックを許可することもあります。

セキュア アップデート

ファームウェア アップデートの真正性と完全性を検証します

デバイスのセキュリティを維持しながら最新機能を追加するには、セキュア アップデートが必須です。正規のファームウェア アップデートのみがデバイスにインストールされるべきであり、ダウンロード時に認証する必要があります。アップデートの実行もセキュアブート プロセスにより許可されるべきです。

セキュアなアテステーション

各デバイスは一意に識別可能であることが必要です

アテステーションは、デバイスのライフサイクルを通して、身元やセキュリティの状態等のプロパティを証明するものです。デバイスIDの検証は、デバイス検証プロセスにおける重要なステップです。

分離

セキュアなアプリケーションとそうでないアプリケーションの分離によるセキュリティ、データ、コード、周辺モジュールの保護

分離の目的は、潜在的な侵害がデバイス全体に及ばないように、サービスが他のサービスから影響を受けないように保護することです。これは、信頼されているサービス、完全には信頼されていないサービス、信頼されていないサービスを分離することで実現します。

分離によるセキュリティの詳細は、Trusted Firmware-Mに関するDevZoneのブログをお読みください。

全消去からの保護

デバイスの用途変更に対する保護

デバイスへの不正アクセスや不正使用を防止することは、重要なセキュリティ機能です。全消去保護を有効にすると、デバッグプローブ等を使って外部から全消去動作をトリガーすることはできなくなります。

第三者機関による認定

コネクテッド デバイスがより多く導入されることで、多くのビジネスの展望が開けるでしょう。しかし、IoTデバイスのセキュリティの低さはリスクも高めます。消費者、政府、IoT業界からの懸念の高まりに対応するため、独立したIoTセキュリティ認証の取得が重要となっています。

Nordic製品はRiscure社の評価を受け、PSA認証を取得しています。

製品セキュリティの脆弱性

Nordicセミコンダクターは、顧客および幅広い技術コミュニティのニーズを満たすため、脆弱性の解決に取り組んでいます。ここでは、Nordicセミコンダクターの製品とサービスにおける潜在的なセキュリティの脆弱性に関する報告を受けるためのポリシーを説明します。

Nordic Semiconductors Product Security Incident Response Team (PSIRT)は、Nordicセミコンダクター製品(ハードウェアとソフトウェア)、ドキュメンテーション、サービスについて報告されたセキュリティの脆弱性に対応します。PSIRTは、セキュリティの脆弱性が分析され、文書化され、責任ある方法で伝達されることを保証します。

製品セキュリティの脆弱性の報告

Nordicセミコンダクターの製品またはサービスに潜在的なセキュリティ脆弱性を発見した場合、このフォームから脆弱性レポートを提出してください。

責任ある情報開示

Nordicセミコンダクターの製品をフィールドでアップグレード/パッチ/修正することが可能かどうかは製品によって異なり、場合によっては、チップの次のバージョンでシリコンの機能をアップグレードすることによってのみ可能です。

Nordicセミコンダクターは、適宜影響を受けるお客様を対象とした限定的なコミュニケーション、またはパブリック コミュニケーション (セキュリティ勧告やニュースレター等)を通して、影響を受けるお客様に脆弱性について通知する予定です。

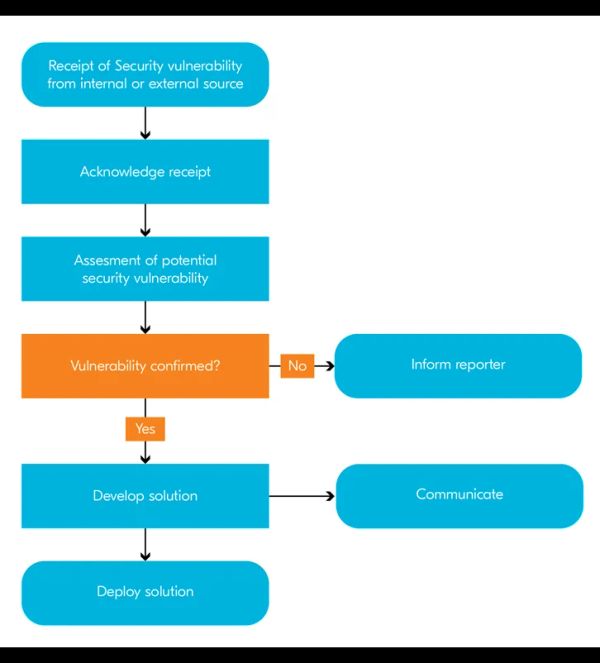

脆弱性への対応手順

PSIRTは、報告されたセキュリティ脆弱性に以下の手順で対応します: